Hacking ético: qué es y cómo aprender pentesting desde cero en 2026

El hacking ético es una de las disciplinas con mayor demanda en el mercado laboral tecnológico de 2026. Las empresas necesitan profesionales capaces de encontrar sus vulnerabilidades antes de que lo hagan los atacantes, y la escasez de talento en ciberseguridad hace que los sueldos en este campo sean significativamente superiores a la media del sector tecnológico.

Pero más allá de la dimensión profesional, el hacking ético es también una forma de pensar: entender cómo funcionan los sistemas para encontrar sus puntos débiles es una habilidad que cambia la forma en que se ve la tecnología.

Qué es el hacking ético y qué lo diferencia del hacking malicioso

El término "hacking ético" (también llamado pentesting, pruebas de penetración o red teaming según el contexto) se refiere a la práctica de intentar comprometer la seguridad de sistemas informáticos con autorización explícita del propietario, con el objetivo de identificar vulnerabilidades antes de que lo hagan atacantes reales.

La diferencia fundamental con el hacking malicioso no es técnica sino legal y ética: el consentimiento y el alcance definido. Un pentester tiene un contrato que especifica exactamente qué sistemas puede atacar, durante qué período y con qué técnicas. Cualquier acción fuera de ese alcance es ilegal, independientemente de la intención.

Las fases del pentesting profesional:

-

Reconocimiento (Reconnaissance). Recopilación de información sobre el objetivo usando fuentes públicas (OSINT): DNS, registros WHOIS, redes sociales, LinkedIn, documentos públicos. El objetivo es construir un mapa del entorno antes de atacar.

-

Escaneo y enumeración. Identificación de sistemas activos, puertos abiertos, servicios en ejecución y versiones de software. Herramientas como Nmap son el estándar aquí.

-

Análisis de vulnerabilidades. Identificación de vulnerabilidades en los sistemas descubiertos, comparando las versiones de software con bases de datos de CVEs (Common Vulnerabilities and Exposures).

-

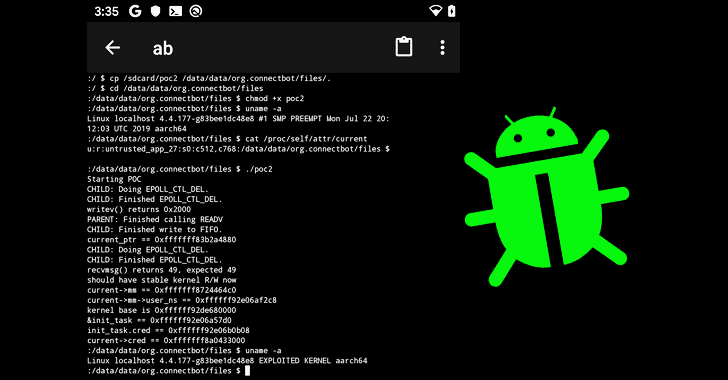

Explotación. Intento de aprovechar las vulnerabilidades para acceder a sistemas o escalar privilegios. Metasploit Framework es la herramienta más usada en esta fase.

-

Post-explotación. Una vez dentro, qué se puede hacer: moverse lateralmente por la red, acceder a datos sensibles, establecer persistencia. Esta fase determina el impacto real de la vulnerabilidad.

-

Informe. La entrega de valor real del pentester: un informe detallado que documenta cada vulnerabilidad encontrada, su impacto potencial, la evidencia del exploit y las recomendaciones de remediación.

Recursos para aprender hacking ético desde cero

El acceso al conocimiento de hacking ético nunca ha sido tan fácil. Existe un ecosistema de plataformas de práctica, cursos y comunidades que permite aprender de forma estructurada y legal:

TryHackMe (tryhackme.com). La plataforma más recomendada para principiantes absolutos. Ofrece "rooms" (habitaciones) con máquinas vulnerables preconfiguradas en la nube que se pueden atacar desde el navegador sin necesidad de configurar ningún entorno local. El camino de aprendizaje "Pre-Security" y "Jr Penetration Tester" son el punto de entrada ideal.

Hack The Box (hackthebox.com). El siguiente nivel después de TryHackMe. Las máquinas son más desafiantes y representan escenarios más cercanos a entornos reales. Tiene tanto máquinas gratuitas como de pago y una comunidad muy activa de writeups (soluciones documentadas) para las máquinas retiradas.

PortSwigger Web Security Academy (portswigger.net/web-security). La academia de seguridad web de los creadores de Burp Suite. Completamente gratuita, cubre todas las vulnerabilidades web del OWASP Top 10 con laboratorios prácticos. Imprescindible para quien quiere especializarse en pentesting web.

Para quien quiere entender primero la perspectiva defensiva antes de adentrarse en el pentesting ofensivo, el artículo sobre seguridad en la nube: riesgos y buenas prácticas ofrece un buen punto de partida sobre cómo piensan los defensores.

Cursos y libros recomendados:

- "The Web Application Hacker’s Handbook" — Referencia clásica del pentesting web.

- Curso CEH (Certified Ethical Hacker) de EC-Council — Una de las certificaciones más reconocidas, con material de formación oficial.

- TCM Security (tcm-sec.com) — Cursos de pentesting de alta calidad a precio muy accesible, creados por profesionales activos del sector.

Las certificaciones más valoradas en 2026

OSCP (Offensive Security Certified Professional). La certificación técnica más respetada del sector. El examen es de 24 horas: hay que comprometer una serie de máquinas en un entorno de red real sin acceso a internet ni a herramientas automatizadas de explotación. Muy difícil, muy valorada.

CEH (Certified Ethical Hacker). Más teórica que el OSCP, pero ampliamente reconocida en el mundo corporativo. Buen punto de entrada para quien viene de un perfil no técnico.

eJPT (eLearnSecurity Junior Penetration Tester). La certificación de nivel junior más accesible para principiantes. Práctica, económica y con un examen en entorno real que valida conocimientos básicos de pentesting.

CompTIA Security+. Certificación de seguridad generalista muy valorada como puerta de entrada al sector, especialmente en el mercado anglosajón.

El entorno de laboratorio: cómo practicar legalmente en casa

La práctica es imprescindible para aprender hacking ético, y toda esa práctica debe hacerse en entornos controlados y con permiso explícito. Nunca en sistemas reales sin autorización.

Máquinas virtuales locales. Instalar VirtualBox o VMware y crear una red local con máquinas vulnerables a propósito (Metasploitable, DVWA, VulnHub) permite practicar sin necesidad de pagar por plataformas de nube.

Kali Linux como sistema atacante. La distribución de pentesting más completa, con todas las herramientas necesarias preinstaladas. Puede ejecutarse en máquina virtual o desde USB.

VulnHub (vulnhub.com). Repositorio gratuito de máquinas virtuales vulnerables diseñadas para ser comprometidas. Ideal para practicar sin conexión a internet y sin coste.

El marco legal: lo que debes saber antes de empezar

En España, el acceso no autorizado a sistemas informáticos está tipificado en el artículo 197 bis del Código Penal. La ignorancia de la ley no es excusa: atacar cualquier sistema sin autorización explícita es un delito, independientemente de la intención.

Regla básica: solo practica en sistemas que te pertenecen, que te han dado permiso explícito por escrito para atacar, o en plataformas diseñadas específicamente para ello (TryHackMe, Hack The Box).

Conclusión

El hacking ético es una disciplina técnicamente exigente pero completamente accesible para quien esté dispuesto a dedicar tiempo y esfuerzo. Los recursos gratuitos disponibles en 2026 permiten pasar de cero conocimientos a un nivel junior de pentesting sin gastar prácticamente nada. La clave es la práctica constante en entornos legales y el desarrollo de una mentalidad analítica que cuestione cómo funcionan los sistemas.