Spam y correo malicioso: cómo proteger tu email en 2026

El correo electrónico cumplirá más de 50 años como tecnología y sigue siendo el canal de comunicación digital más importante y, al mismo tiempo, uno de los más atacados. El spam, el phishing, el malware por adjuntos y el correo de empresa comprometido (BEC, Business Email Compromise) generan pérdidas de miles de millones de euros cada año. Proteger tu bandeja de entrada no es solo una cuestión de comodidad: es seguridad.

Por qué el email es un objetivo tan atractivo para los atacantes

El email tiene varias características que lo hacen especialmente valioso para los atacantes:

Es el método de recuperación de casi todo. Pierde el acceso a tu cuenta de email y perderás el acceso potencial a todas las cuentas que usaron ese email para registrarse. El control del email equivale al control de la identidad digital.

Tiene décadas de infraestructura heredada. Los protocolos de email (SMTP, POP3, IMAP) fueron diseñados en los años 70 y 80 sin pensar en la seguridad. Aunque se han añadido capas de autenticación (SPF, DKIM, DMARC), la autenticación del remitente sigue siendo imperfecta y es relativamente fácil falsificar la dirección de origen de un email.

La mayoría de los usuarios no lo revisan críticamente. A diferencia de una llamada telefónica sospechosa que genera alerta inmediata, un email que parece venir de una fuente conocida se procesa con menos escrutinio.

Los tipos de ataque por email más comunes en 2026

Phishing clásico. Ya cubierto en detalle en el artículo sobre phishing de este mismo sitio, pero en el contexto del email: correos masivos que imitan a bancos, servicios de streaming, plataformas de ecommerce o administraciones públicas para robar credenciales.

Spear phishing. Ataques dirigidos a una persona específica con contenido personalizado. El atacante investiga a la víctima y construye un email convincente que menciona información real (nombre del jefe, proyecto actual, proveedor conocido).

BEC (Business Email Compromise). Uno de los ataques más costosos económicamente. El atacante compromete o falsifica la cuenta de un ejecutivo y envía instrucciones a empleados para transferencias bancarias urgentes o cambios de datos bancarios de proveedores. Las pérdidas por BEC superan los 2.000 millones de dólares anuales en todo el mundo.

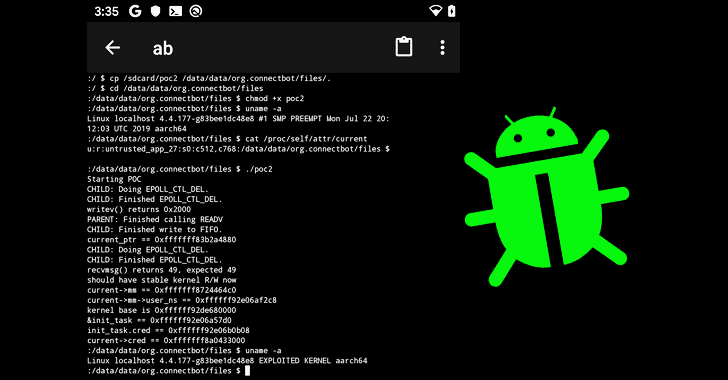

Malware por adjuntos. Documentos PDF o de Office con macros o exploits incrustados que al abrirse ejecutan código malicioso. El vector de entrada inicial de muchos ataques de ransomware.

Email bombing. Inundar la bandeja de entrada de la víctima con miles de correos de registro para ocultar notificaciones legítimas de seguridad (como el aviso de que alguien está intentando acceder a su cuenta).

Para entender cómo los adjuntos maliciosos de email son el principal vector de entrada del malware en las organizaciones, el artículo sobre cómo las PYMES pueden mitigar los ataques basados en archivos ofrece estrategias de defensa muy prácticas y directamente aplicables.

Cómo reducir tu exposición: estrategias prácticas

Usa alias de correo o emails secundarios para registros. El email que usas para comunicación importante (trabajo, banca, familia) no debería ser el mismo que usas para registrarte en tiendas online, suscribirte a newsletters o probar servicios. Cuando esos servicios sufren filtraciones (y muchos lo hacen), tu email principal queda expuesto.

SimpleLogin y AnonAddy son servicios de alias de email: generan una dirección aleatoria que reenvía los mensajes a tu email real. Si una cuenta comienza a recibir spam, desactivas ese alias. Tu email real nunca se expone.

Proton Mail ofrece 10 alias gratuitos con su servicio de email cifrado. Para quien quiere privacidad de extremo a extremo en el email, Proton Mail es la alternativa más robusta con cifrado real.

Desactiva la carga automática de imágenes. Los emails pueden incluir "píxeles de rastreo": imágenes de 1×1 píxel transparentes que cuando se cargan informan al remitente de que has abierto el correo, tu IP aproximada y tu cliente de email. Desactivar la carga automática de imágenes en tu cliente de email bloquea este rastreo. En Gmail: Ajustes > General > Imágenes > Preguntar antes de mostrar imágenes externas.

Verifica los adjuntos antes de abrirlos. Cualquier adjunto que no esperabas recibir, aunque parezca venir de alguien conocido, debe verificarse antes de abrirse. Llama o escribe a la persona que supuestamente lo envió por otro canal para confirmar que es legítimo.

Activa el 2FA en tu cuenta de email. Ya lo hemos mencionado, pero merece repetirse: la cuenta de email es el objetivo más valioso. Sin 2FA, una contraseña filtrada da acceso inmediato a todo.

Configuración técnica de seguridad del email (para administradores)

Si gestionas un dominio propio o el correo de una organización, estos tres registros DNS son imprescindibles para reducir el email spoofing (suplantación de tu dominio):

SPF (Sender Policy Framework). Define qué servidores están autorizados a enviar email desde tu dominio. Si un servidor no autorizado intenta enviar un email como si fuera de tu dominio, los servidores que comprueban SPF pueden rechazarlo.

DKIM (DomainKeys Identified Mail). Añade una firma criptográfica a cada email saliente que permite al destinatario verificar que el email no fue modificado en tránsito y que realmente fue enviado por el servidor autorizado.

DMARC (Domain-based Message Authentication, Reporting and Conformance). Coordina SPF y DKIM y le dice a los servidores receptores qué hacer con los emails que no superan las verificaciones: rechazarlos, ponerlos en cuarentena o simplemente informar. Sin DMARC, los atacantes pueden suplantar tu dominio para ataques BEC aunque tengas SPF y DKIM configurados.

Conclusión

El email sigue siendo el vector de ataque más efectivo precisamente porque es el canal de comunicación más usado y más confiado. Reducir la exposición de tu dirección real, activar el 2FA, verificar los adjuntos antes de abrirlos y entender cómo funcionan los ataques dirigidos son las medidas que más reducen el riesgo en el día a día.