El malware Windows GravityRAT ahora también se dirige a dispositivos macOS y Android

Un troyano de acceso remoto basado en Windows que se cree que fue diseñado por grupos de piratas informáticos paquistaníes para infiltrarse en computadoras y robar datos de usuarios ha resurgido después de un período de dos años con características reorganizadas para atacar dispositivos Android y macOS.

Según la empresa de ciberseguridad Kaspersky, el malware, denominado «GravityRAT«- ahora se hace pasar por aplicaciones legítimas de Android y macOS para capturar datos del dispositivo, listas de contactos, direcciones de correo electrónico y registros de llamadas y mensajes de texto y transmitirlos a un servidor controlado por un atacante.

Documentado por primera vez por el Equipo de Respuesta a Emergencias Informáticas de la India (CERT-In) en agosto de 2017 y posteriormente por Cisco Talos En abril de 2018, se sabe que GravityRAT apunta a entidades y organizaciones indias a través de documentos de Microsoft Office Word que contienen malware desde al menos 2015.

Al señalar que el actor de amenazas ha desarrollado al menos cuatro versiones diferentes de la herramienta de espionaje, Cisco dijo que «el desarrollador fue lo suficientemente inteligente como para mantener segura esta infraestructura y no fue incluida en la lista negra por un proveedor de seguridad».

Luego, el año pasado resultó que Espías paquistaníes utilizaron cuentas de Facebook falsas para ponerse en contacto con más de 98 funcionarios de diversas fuerzas y organizaciones de defensa, como el ejército indio, la fuerza aérea y la marina, y engañarlos para que instalen malware disfrazado de una aplicación de mensajería segura llamada Whisper.

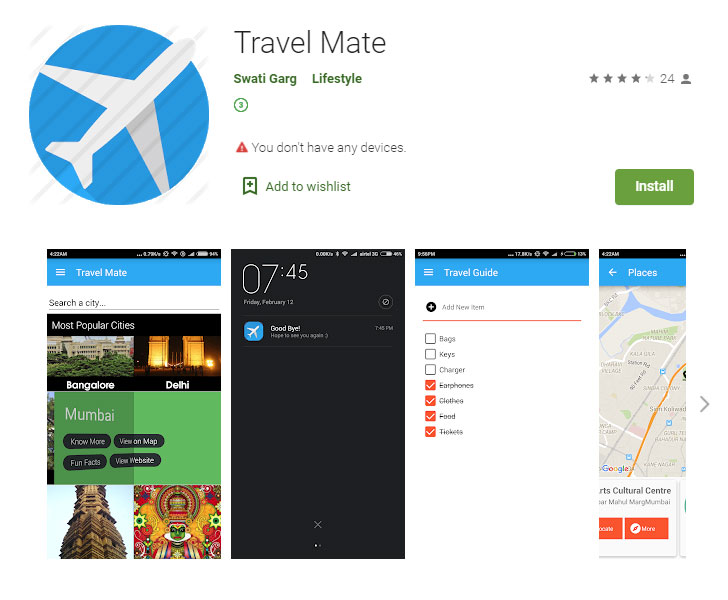

Pero a pesar de que la última evolución de GravityRAT va más allá de las capacidades de evasión anti-malware para lograr soporte multiplataforma, incluidos Android y macOS, el modus operandi general sigue siendo el mismo: enviar enlaces de destino a Android con trampas explosivas (por ejemplo, Travel Mate Pro) y aplicaciones macOS (Enigma, Titanium) para distribuir malware.

Kaspersky afirmó haber encontrado más de diez versiones de GravityRAT que se estaban distribuyendo bajo la apariencia de aplicaciones legítimas mediante referencias cruzadas de las direcciones de comando y control (C2) utilizadas por el troyano.

En total, las aplicaciones de troyanos abarcaron viajes, intercambio de archivos, reproductores multimedia y categorías de cómics para adultos, satisfaciendo a los usuarios de Android, macOS y Windows, permitiendo así a los atacantes capturar información del sistema, documentos con extensiones específicas, un enumera los procesos, registra las pulsaciones de teclas y toma capturas de pantalla e incluso ejecuta comandos de Shell arbitrarios.

«Nuestra investigación indicó que el actor detrás de GravityRAT continúa invirtiendo en sus habilidades de espionaje», dijo Tatyana Shishkova de Kaspersky. Ella dijo.

«El disfraz inteligente y una cartera ampliada de sistemas operativos no solo nos permiten decir que podemos esperar más incidentes con este malware en la región APAC, sino que también respalda la tendencia más amplia de que los atacantes no están necesariamente enfocados en desarrollar nuevo malware, pero en su lugar, en un intento de tener el mayor éxito posible».